Neu: Flexible Service-Kontingente für die Myra WAF. Jetzt mehr erfahren!

Home>

Identity Provider (IDP)

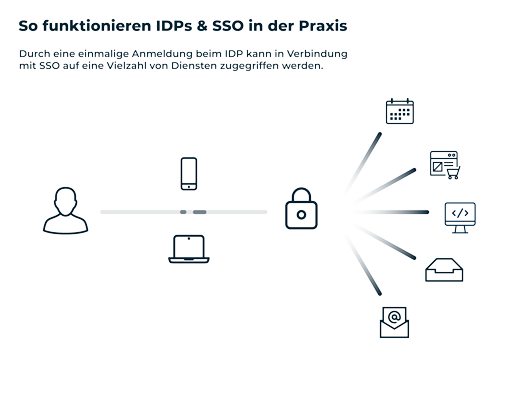

Wie funktioniert Single Sign-On (SSO) mit IDPs?

Oftmals werden IDPs für die Nutzung von SSO herangezogen. SSO bietet auf der Seite von Anwender:innen vorrangig Komfort- und Sicherheitsvorteile. Anstatt im digitalen Alltag mit einer Vielzahl verschiedener Zugangsdaten konfrontiert zu werden, reduziert sich durch den breiten Einsatz von SSO die Anzahl der benötigten Login-Details eklatant. Diese wenigen Zugänge lassen sich besser mit starken Passwörtern und mehrstufigen Anmeldeprozessen absichern. Müssen Nutzer:innen hingegen viele verschiedene Zugänge selbst verwalten, tendieren viele zur Mehrfachnutzung einzelner Passwörter und/oder zu simplen Kennwörtern – beide Fälle wirken sich negativ auf die IT-Sicherheit aus.

Auch auf technischer Seite ergeben sich durch die Nutzung von SSO Sicherheitsvorteile. So erfolgt die Übertragung der Authentifizierungsfaktoren nur noch einmal. Das reduziert die Angriffsfläche für Cyberattacken oder Phishing-Versuche, die darauf abzielen, die Anmeldedaten zu erbeuten.

Welche Lösungsansätze für SSO gibt es?

Portal

Die Portallösung erlaubt Anwender:innen eine zentrale Anmeldung, um auf die verschiedenen darüber verfügbaren Anwendungen und Dienste zuzugreifen. Etwa die Anmeldung bei einem Internet-Dienst, um E-Mail, Kalender, Cloud-Speicher und weitere Produkte zu nutzen. Die Übergabe der erfolgreichen Authentifizierung erfolgt zwischen den Diensten bei Portallösungen beispielsweise über Cookies.

Ticketing

Ticketing-Systeme wie Kerberos setzten auf eine vertrauenswürdige Instanz (Ticket-Granting Ticket) zur zentralen Ticketvergabe. Nachdem dort erfolgreiche eine Anmeldung der Anwender:innen erfolgte, können Anmeldetickets automatisiert für jeden verbundenen Dienst erstellt und versendet werden, ohne dass dabei eine erneute Authentifizierung notwendig wäre.

Lokal

Lokale SSO-Lösungen werden meist auf regelmäßig genutzten Clients am Arbeitsplatz genutzt. Hier sind die Zugänge für Anwendungen und Dienste zentral und kryptografisch geschützt auf dem Client oder einem verbundenen Netzwerk gesichert. Nach der erfolgreichen Anmeldung auf dem SSO-Client sind die Zugänge freigeschaltet. SSO-Clients sind beispielsweise in Webbrowsern als Passwortspeicher integriert.

Sie wollen mehr über unsere Lösungen, Anwendungsbeispiele und Best Practices zur Angriffsabwehr erfahren? In unserem Downloadbereich finden Sie Product Sheets, Fact Sheets, Whitepaper und Case Studies.

Über den Autor

Stefan Bordel

Senior Editor

Über den Autor

Stefan Bordel ist seit 2020 als Editor und Technischer Redakteur bei Myra Security tätig. In dieser Funktion ist er für die Erstellung und Pflege von Website-Inhalten, Berichten, Whitepapers, Social-Media-Inhalten und Dokumentationen verantwortlich. Diese Rolle ermöglicht es ihm, seine umfangreiche Erfahrung im IT-Journalismus und sein technisches Wissen bei einem innovativen Unternehmen für Cybersicherheit einzubringen. Zuvor war Stefan 7 Jahre beim Ebner Verlag (ehemals Neue Mediengesellschaft Ulm) tätig und wechselte nach seinem Einstieg bei Telecom Handel in die Online-Redaktion von com! professional. Erste journalistische Erfahrungen sammelte er im Rahmen verschiedener Praktika, unter anderem bei der IT-Website Chip Online. Der überzeugte Linux-Anwender verfolgt die IT-Szene sowohl privat als auch beruflich aus nächster Nähe.