Neu: Flexible Service-Kontingente für die Myra WAF. Jetzt mehr erfahren!

Home>

Data Manipulation & Content Theft

Data Manipulation & Content Theft: Das müssen Sie wissen

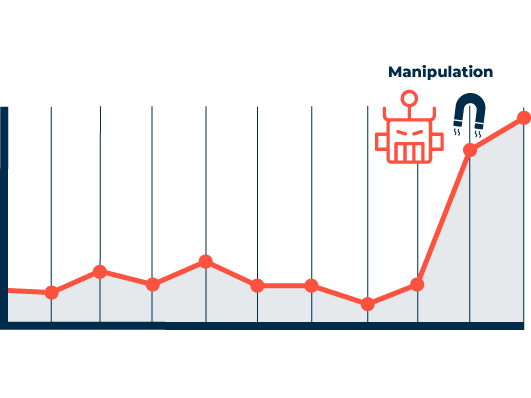

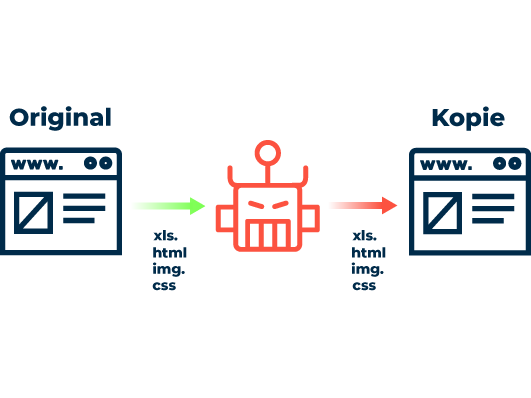

Cyberkriminelle kopieren aufwändig gestaltete Produktseiten, Preisstrukturen und sogar ganze Shopstrukturen für skrupellose Wettbewerber. Sie nutzen digitale Duplikate auch für weiterführende Phishing-Angriffe. Zur Sabotage von Unternehmen setzen Angreifer außerdem zielgerichtete Bot-Zugriffe ein, um etwa die Datenanalyse der Seitenbetreiber zu verfälschen und so strategische Fehlentscheidungen zu provozieren.

Technologisch basieren die beschriebenen Betrugsmethoden auf maschinellen Zugriffen durch Bots. Rund 20 Prozent des durchschnittlichen Webseite-Traffics entfällt auf solche Anfragen. Vor diesem Hintergrund ist es für Betreiber von Onlinediensten entscheidend, jederzeit die volle Traffic-Kontrolle zu behalten.