Neu: Flexible Service-Kontingente für die Myra WAF. Jetzt mehr erfahren!

Home>

HTTPS

03

Warum HTTPS verwenden?

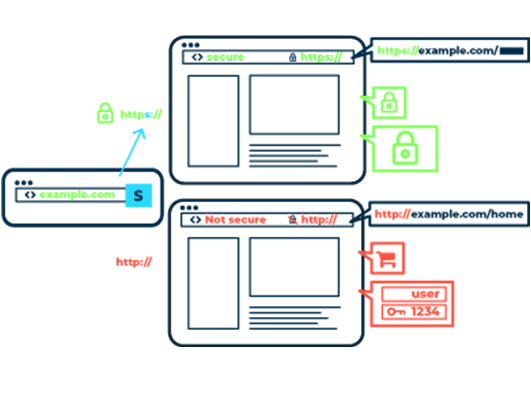

Zwar verarbeiten nur die wenigsten Online-Portale hochsensible Inhalte, eine ungeschützte Webseite kann aber dennoch eine Gefahr für Seitenbesucher:innen darstellen. Beispielsweise nutzen Cyberkriminelle unverschlüsselte Verbindungen, um zielgerichtet Verbindungen zu korrumpieren und auf modifizierten Webseiten Schadsoftware zu verteilen. Dafür kommen etwa Man-in-the-Middle-Attacken (MITM) zum Einsatz, bei denen sich die Angreifer zwischen dem Nutzer-Client und dem Webserver der jeweiligen Internetseite einschleusen und die Kontrolle über den Datenverkehr übernehmen.

Oftmals bilden solche MITM-Attacken den Ausgangspunkt für weiterführende Angriffe auf die Systeme von Seitenbesucher:innen und das dahinterliegende Netzwerk. In Kombination mit anderen Angriffsvektoren wie Spear Phishing ist so auch die Infiltration von Unternehmen, Behörden und anderen Organisationen möglich. Um dieser Gefahr zu begegnen, sollten möglichst alle Webseiten und Dienste im Netz konsequent mit HTTPS verschlüsselt werden.

Über den Autor

Björn Greif

Senior Editor

Über den Autor

Björn Greif startete seine Redakteurskarriere 2006 beim IT-Nachrichtenportal ZDNet. 10 Jahre und exakt 12.693 Artikel später engagierte er sich beim deutschen Start-up Cliqz für mehr Privatsphäre und Datenschutz im Web. Vom Datenschutz zur IT-Sicherheit war es dann nur noch ein kleiner Schritt: Seit 2020 schreibt Björn bei Myra über die neusten Trends und Entwicklungen in der Welt der Cybersecurity.